ФЕЉТОН - ГОДЗИЛА ПРОТИВ КИНГ КОНГА: Прави хакери одлично познају полицијске системе

ЈАНУАР 2015, неколико часова после напада на седиште редакције недељника Šarli Ebdo: након што су видео-снимци хакера почели да круже интернетом, Француску и читаву Европу захватила је велика забринутост.

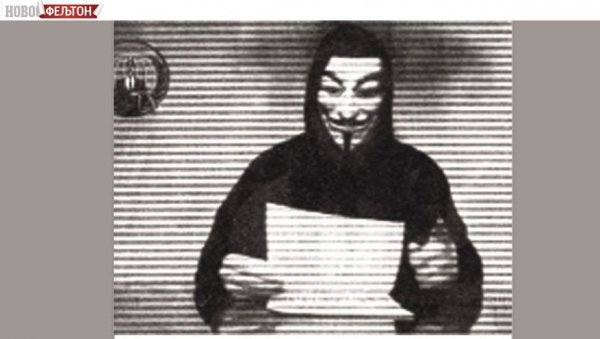

ПОРУКА Видео-снимка објављеног на "Јутјубу", Фото из књиге "Лажни људи"

У кадровима снимка са "Јутјуба" видели смо маскирану особу како седи за столом, представља се као припадник групације "Анонимус" и промовише операцију #opcharliehebdo. Та порука је садржала истинску објаву (кибернетичког) рата ИСИС-у: "Затворићемо све налоге повезане са терористичким групама", грмео је електронски преображен глас.

"Анонимус" је заједница хакерских активиста. Ипак, онај ко замишља неку организовану групу, далеко је од истине. Феномен је повезан са интернетом, али се може десити (што је често случај) да поједини корисници одлуче да постигну одређени циљ, након чега се проглашавају анонимусима и делују потпуно независно од остатка заједнице. Свакако, потребно је да буду хактивисти (термин настао спајањем речи хакер - "информатички стручњак" и активиста - учествује у одбрани слободе изражавања и ширења информација) и да сопствени идентитет држе у тајности.

ПРОТОГОНИСТА видео-снимка није био изузетак, а његова објава рата постала је славна непосредно после атентата, у време када је пажња целокупне светске јавности била усмерена на тај догађај и када су се медији широм света питали које би стратегије биле најбоље применити да би се победио тероризам. Снимак су преузеле телевизије и штампа, а његова борба у општем сензационалистичком замаху дефинисана је као борба Годзиле против Кинг Конга.

Тек накнадно је схваћено да је борба трајала већ неко време. Други хакери из групације "Анонимуса" покренули су операцију @ctrlsec, усмерену на откривање профила сарадника са ИСИС-ом и на њихово деактивирање са платформе "Твитер". Годину дана пре тога покренуте су две различите иницијативе, обе усмерене против ИСИС-а: opIceISIS i OpISIS.

Почињале су видео-снимцима и одвијале се без претераног интересовања јавног мњења, све док се није догодио крвави напад на редакцију часописа Šarli Ebdo.

НАКОН атентата и виралног видео-снимка, у једном истраживању часописа Wired описано је шта се дешавало у тим бурним сатима на форумима које посећују хактивисти. Чини се да се на стотине компјутерских залуђеника сукобило око стратегија које треба применити, без праве заједничке платформе (што је и нормално за један покрет попут "Анонимуса"). Стекло се ту много људи и мноштво забуна, као назнака да ће доћи до разних тешкоћа, а најпре техничких. Релативно је једноставно окренути се против неке владе, као што су разни активисти већ радили у прошлости. Тада се циљеви могу утврдити без веће тешкоће. На нишану информатичких пирата се могу наћи званични државни сајтови, институционални налози и др.

ТРАГОВИ СЕ ОБАВЕЗНО БРИШУ

ХАКЕР упозорава "и Тор је праћен, али од његовог лансирања почетком двехиљадитих година он представља једну од најбољих опција за анонимно претраживање интернета".

Ипак, Тор није и једина опција: "Постоје и VPN, виртуелне приватне мреже са криптованим подацима, као што је HideMyAss (буквално "сакриј моју задњицу"). Поред тога, могу се користити отворене вај-фај мреже или се може "упасти" у неки сервер било где на свету (многи имају слабу заштиту) да би се користила његова ИП адреса за приступ интернету. Али, обавезно морате избрисати све трагове".

Након хакерског напада пирати преузимају контролу над њима да би остварили своје циљеве и извршили крађу података. Но, ако непријатељ против кога се треба борити није држава и нема јасну структуру, већ окупља бројне и добро скривене поборнике раштркане на великој територији, сукоб може да буде заиста веома тежак. Такође, постојала је опасност да се озбиљно погреши гашењем сумњивих налога и сајтова, јер би се накнадно могло утврдити да они немају никакве везе са самопроглашеном Исламском државом. И најзад, последња, али свакако не мање важна опасност, била је да се брисањем протерористичких налога упропасте читаве истраге обавештајних служби, формиране након вишемесечног пажљивог праћења да би се откриле битне информације.

ВЕШТИНА Лик креиран помоћу алгоритма deep learning, Фото из књиге "Лажни људи"

КАКО се случај завршио? Из часописа Wired је објашњено да се у изјавама говорило о затварању око 900 твитер-налога џихадиста. Стварни резултати на основу списка налога са грешкама показују да је било избрисано око 500-1.000 профила. Резултат вредан помена, али недовољан ако нам је позната претпоставка да је у то доба на "Твитеру" постојало око 30.000 налога џихадиста и њихових симпатизера.

Активисти "Анонимуса" успевају да изврше своје операције (без обзира на то да ли су добре или лоше) искључиво захваљујући анонимности. Али, са техничке тачке гледишта уопште није лако скривати се иза лажног идентитета на друштвеним мрежама и бити анониман на мрежи. Да бисмо боље схватили шта значи креирати лажни идентитет на њима, контактирали смо с једним хакером који је током своје радне каријере сарађивао са снагама за одржавање јавног мира и реда. Он је прави стручњак за лажне идентитете, будући да је за потребе свог посла креирао на десетине лажних профила. Пристао је да разговара са нама под условом да користимо "Сигнал", апликацију за дописивање са тренутно најбезбеднијом криптографијом и навео је да жели да остане анониман.

"ЈЕДНО од најинтересантнијих искустава доживео сам на 'Тиндеру' представљајући се као згодни двадесетшестогодишњак у потрази за авантурама. Том приликом сам се уверио колико је лако доћи до броја мобилног телефона неког несрећника, навести га да говори о својим личним проблемима и убедити га да дође на састанак на невиђено", каже он.

По правилу, на друштвеним мрежама свако отвори по један или највише два профила и повезује их са својом стварном мејл адресом (без које регистрација није могућа). Преко електронске поште се лако може доћи до идентитета њеног власника, изузев ако он није применио читав низ мера предострожности. У супротном, заштита пада у воду, а са њом и анонимност.

Као у шаховској партији, најважније је предвидети потез противника. Главно гесло је параноја: "Морам непрекидно да предвиђам начине на који би могли да ме разоткрију.

Прави хакери одлично познају полицијске системе помоћу којих се особе прате и непрекидно покушавају да их заварају."

ХАЈДЕМО корак по корак. Најпре треба отворити профил претраживањем интернета без откривања сопственог идентитета: "Интернету приступамо преко неког провајдера интернет услуга (енгл. скр. ISP), који је по закону дужан да изврши идентификацију корисника." Он нам додељује ИП адресу: сваки пут када приступимо неком сајту, наше активности се региструју. У случају да се поведе истрага, интернет провајдер је по закону дужан да достави све податке о нашој ИП адреси, омогућавајући откривање нашег личног идентитета.

"Да би се анонимно сурфовало интернетом потребно је знати и неке трикове", објашњава хакер. Најпознатији је "Тор", програм намењен за претраживање дарк веба. Тор криптује мрежни промет и усмерава га кроз мрежу непознатих чворова до крајње дестинације. Све ове прелазне девијације спречавају идентификацију полазне адресе.

СУТРА: Тржиште лажних обожавалаца

Нова димензија живота у делу Београда који се буди из сна

У ПОТРАЗИ сте за станом у центру града који је довољно изолован од градске вреве, окружен зеленилом и реком, а с друге стране вам је подједнако важно да кварт има одличне саобраћајне везе са свим деловима Београда?

18. 04. 2024. у 10:00

БОРБА ЗА ПРВИ КОРАК И ДАЉЕ ТРАЈЕ: Меридиан фондација још једном помаже лечење Анастасие Митић (ВИДЕО)

АНАСТАСИА Митић је дете које многи у њеном окружењу називају “малим херојем” и чију животну причу прати непрестана борба од самог тренутка рођења.

13. 04. 2024. у 10:00

ТРЕЋА НЕДЕЉА У ЗАВОЈИМА: Нина показала ране на ногама

ГЛУМИЦА Нина Јанковић доживела је неугодну повреду.

22. 04. 2024. у 10:38

Коментари (0)